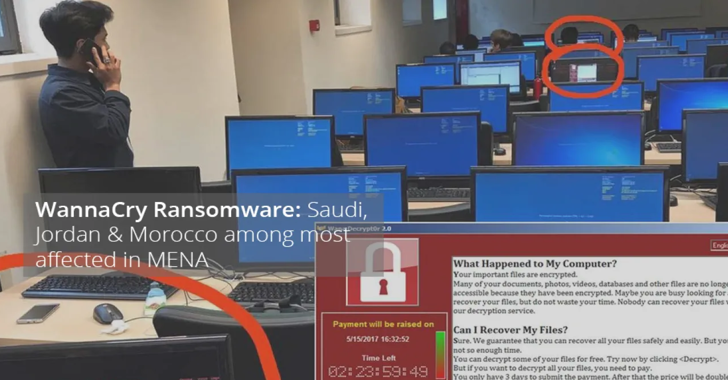

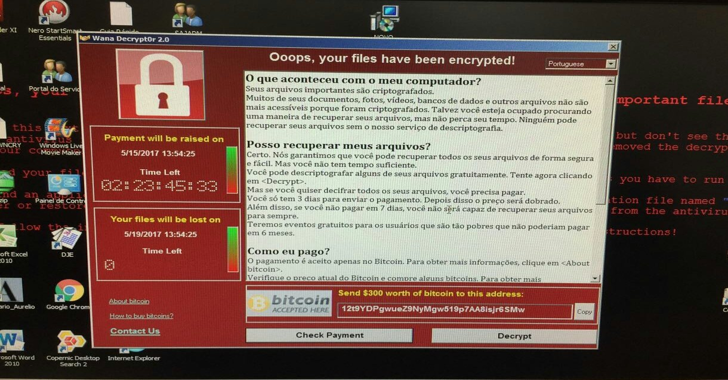

Cuando el ransomware infecta un equipo o una red, cifra los archivos que encuentra en el sistema afectado. Los vectores de ataque que mas utilizan los troyanos extorsivos son el protocolo de escritorio remoto RDP, las vulnerabilidades de software y los correos electronicos engañosos (phishing).

Hay que tomar medidas preventivas en los equipos para evitar este malware.